为了防止DDoS(分布式拒绝服务)攻击,你可以采取一系列措施来增强Nginx服务器的安全性。以下是一个综合性的方案,旨在减少DDoS攻击的风险,并提升服务器的安全性和稳定性:

1. 配置Nginx限流

1.1 使用limit_req模块

limit_req模块可以帮助你限制客户端请求的频率,这对于防止突发流量攻击特别有用。

http {

limit_req_zone $binary_remote_addr zone=mylimit:10m rate=1r/s; # 每秒限制为1个请求

server {

listen 80;

# 在server块中应用限流

limit_req zone=mylimit burst=5; # 短时间内允许最多5个请求

location / {

...

}

}

}2. 配置IP黑名单

2.1 使用geo指令

你可以根据IP地址或IP范围来阻止恶意访问。

http {

geo $ip_block {

default 0;

192.0.2.1 1; # 添加具体的恶意IP地址

192.0.2.0/24 1; # 添加具体的IP范围

}

server {

if ($ip_block = 1) {

return 403; # 拒绝黑名单中的IP访问

}

listen 80;

server_name example.com;

location / {

...

}

}

}3. 使用limit_conn模块

limit_conn模块可以限制每个连接池的并发连接数,这对于防止大量并发连接攻击非常有效。

http {

limit_conn_zone $binary_remote_addr zone=conn_limit:10m;

server {

listen 80;

# 应用连接限制

limit_conn conn_limit 100; # 每个IP的最大连接数为100

location / {

...

}

}

}4. 使用real_ip和set_real_ip_header

4.1 设置真实IP

如果你的Nginx后面还有负载均衡器或代理服务器,确保Nginx能识别真实的客户端IP地址。

http {

set_real_ip_header X-Real-IP;

real_ip_header X-Real-IP;

server {

listen 80;

location / {

...

}

}

}5. 使用ignore_invalid_headers

5.1 忽略无效头部

这可以防止攻击者利用无效的HTTP头部进行攻击。

http {

ignore_invalid_headers on;

server {

listen 80;

location / {

...

}

}

}6. 使用open_file_cache

6.1 优化文件描述符缓存

这可以提高Nginx的性能,减少资源消耗。

http {

open_file_cache max=10000 inactive=20s;

open_file_cache_valid 30s;

open_file_cache_min_uses 2;

open_file_cache_errors on;

server {

listen 80;

location / {

...

}

}

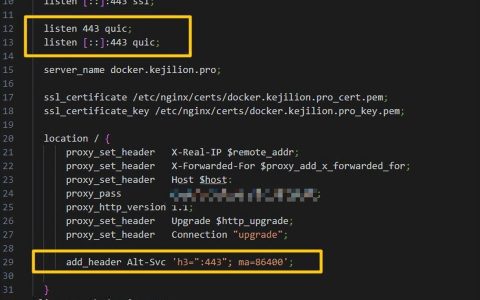

}7. 启用HTTPS

7.1 使用HTTPS

HTTPS不仅可以保护传输数据的安全性,还可以降低某些类型的攻击风险。

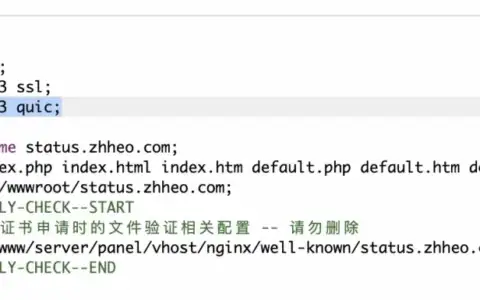

server {

listen 443 ssl;

server_name example.com;

ssl_certificate /etc/nginx/ssl/example.com.crt;

ssl_certificate_key /etc/nginx/ssl/example.com.key;

location / {

...

}

}8. 配置日志审计

8.1 日志记录

确保日志记录详细,并定期审查日志,及时发现异常行为。

http {

log_format main '$remote_addr - $remote_user [$time_local] "$request" '

'$status $body_bytes_sent "$http_referer" '

'"$http_user_agent" "$http_x_forwarded_for"';

server {

access_log /var/log/nginx/access.log main;

error_log /var/log/nginx/error.log;

location / {

...

}

}

}9. 配合使用第三方工具

9.1 使用第三方安全工具

除了Nginx配置外,还可以考虑使用第三方工具,如ModSecurity或Cloudflare等,它们提供了更高级的DDoS防护和Web应用程序防火墙功能。

转载作品,原作者:聪明的花猫哦,文章来源:https://www.toutiao.com/article/7414323481913623050

微信赞赏

微信赞赏  支付宝赞赏

支付宝赞赏